SPAN – Port mirroring

SPAN – Catalyst Switched Port Analyser

SPAN à été créer à cause de la différence entre les hub et les switch. Quand un hub reçoit un paquet sur un port, il transfert une copie du paquet à tous les ports excepté le port source. Le switch, quand à lui, envoi les paquets qui sont destinés à une adresse MAC précise sur un port spécifique, il utilise pour cela sa table de correspondance de niveau 2, la “forwarding table“, qu’il remplis avec les adresses MAC des équipements directement connectés.

SPAN nous aide à capturer du trafic sur un switch, en écoutant avec un sniffer, comme si nous étions sur un Hub. En effet, si vous branchez un sniffer sur un switch, vous ne verrez passer aucun trafic qui ne vous est pas directement envoyé. Vous ne recevrez que les flux suivants:

- Broadcast

- Multicast

- Unicast unconnu (quand le switch ne connait pas l’adresse de destination, il flood tous les ports)

Pour recevoir tous les autre flux, il faut copier les paquets Unicast destinés aux ordinateurs connectés au switch et les transférer au sniffer.

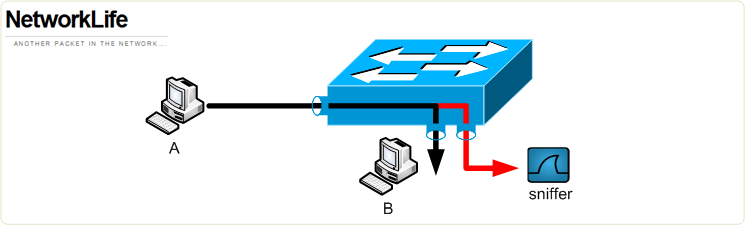

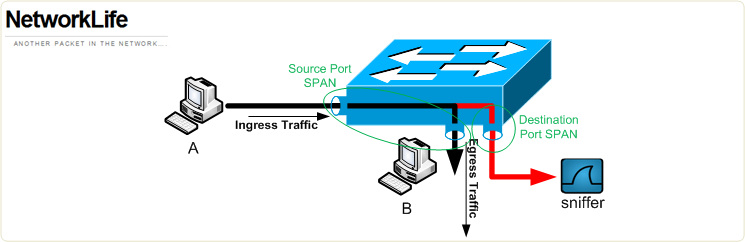

Ci-dessous un exemple de mise en place du SPAN / Port-mirroring. Le client A envoi des paquets au client B, et tout est dupliqué et envoyé au sniffer.

Terminologie SPAN:

- Ingress traffic—Trafic entrant dans le switch.

- Egress traffic—Trafic sortant du switch.

- Source (SPAN) port — Ports monitorés par SPAN.

- Destination (SPAN) port — Port qui monitor des ports Source, avec un sniffer derrière en général.

Étapes de configuration:

Nous allons configurer les ports FastEthernet 0/1 et 0/2 en tant que source port et copier les paquets dans le destination port FastEthernet 0/24.

! interface destination Switch(config)#interface fastethernet 0/24 ! interfaces sources Switch(config-if)#port monitor fastethernet 0/2 Switch(config-if)#port monitor fastethernet 0/5

A noter que les ports sources doivent êtres dans le même VLAN.

Nous pouvons maintenant vérifier notre configuration:

Switch#show port monitor Monitor Port Port Being Monitored --------------------- --------------------- FastEthernet0/24 FastEthernet0/1 FastEthernet0/24 FastEthernet0/2

Vous pouvez maintenant brancher votre sniffer préféré sur le port 24 et réceptionner les copies des trames destinées aux ports Fe0/1 et Fe0/2.

Étapes de configuration (2e méthode):

Ici le port source est le Fa0/2 et la destination, le port Fa0/24.

Switch(config)#monitor session 1 source interface Fa0/2 Switch(config)#monitor session 1 destination interface Fa0/24

Configuration plus poussée maintenant.

! on prend les paquets reçus sur Fa0/2 Switch(config)#monitor session 1 source interface Fa0/2 rx ! on prend les paquets envoyés depuis Fa0/3 Switch(config)#monitor session 1 source interface Fa0/3 tx ! on prend les paquets envoyés/reçus sur Fa0/4 Switch(config)#monitor session 1 source interface Fa0/4 ! on exclu (filter) les vlan 5,6,7,8 Switch(config)#monitor session 1 filter vlan 5-8 ! Destination Fa0/24 Switch(config)#monitor session 1 destination interface Fa0/24

Commande de vérification

Switch#show monitor session

Conclusion

SPAN peux être vraiment utile lors d’une période de troubleshooting de votre réseau, lorsque vous souhaitez connaitre le trafic qui circule sur certains ports de votre switch.

Attention néanmoins, il est préférable d’utiliser cette fonctionnalité en période de maquette d’un réseau. En effet, lorsque le SPAN est configuré, les paquets arrivant sur les ports source sont copiés en mémoire dans le switch puis transféré au destinataire, et au port SPAN de monitoring. Si le trafic est important, vous pourriez accélérer la congestion du port et donc provoquer un ralentissement sur votre réseau.

One Comment

Comments are Disabled

Great site. A lot of useful information here. I’m sending it to some friends!